AI 에이전트 권한 문제는 큰 권한 하나보다 작은 권한들이 연결될 때 먼저 흔들린다.

- 권한 범위가 넓어질수록 승인 우회, 책임 공백, 되돌림 어려움이 함께 커진다.

- 도구 접근 깊이와 실행 결과의 외부 영향이 실제 위험을 가르는 기준이다.

- 판단 기준은 권한 이름이 아니라 그 권한이 어떤 시스템 값과 업무 결과를 바꾸는지다.

- 진단에는 권한 범위, 승인 누락 지점, 로그 추적 가능성 같은 운영 신호가 필요하다.

에이전트 권한은 목록이 아니라 경로로 봐야 한다. 작은 권한도 연결되면 큰 행동이 된다.

AI 에이전트의 권한을 점검하는 실무자라면 먼저 권한 목록보다 행동 경로를 봐야 한다. 핵심 답은 이렇다. 권한 문제는 에이전트가 여러 도구와 시스템을 건너가며 작은 실행을 이어 붙일 때 가장 먼저 흔들린다.

전체 판단 프레임은 AI 에이전트 운영, 왜 권한과 승인 경계부터 봐야 할까에서 잡을 수 있다. 여기서는 왜 그 경계가 실제로 흔들리는지 진단한다. 권한 위임이 위험해지는 지점은 대개 권한이 커 보이는 순간이 아니라, 낮아 보이는 권한들이 업무 흐름 안에서 결합되는 순간이다.

작은 권한이 연결되면 승인 경계가 흐려진다

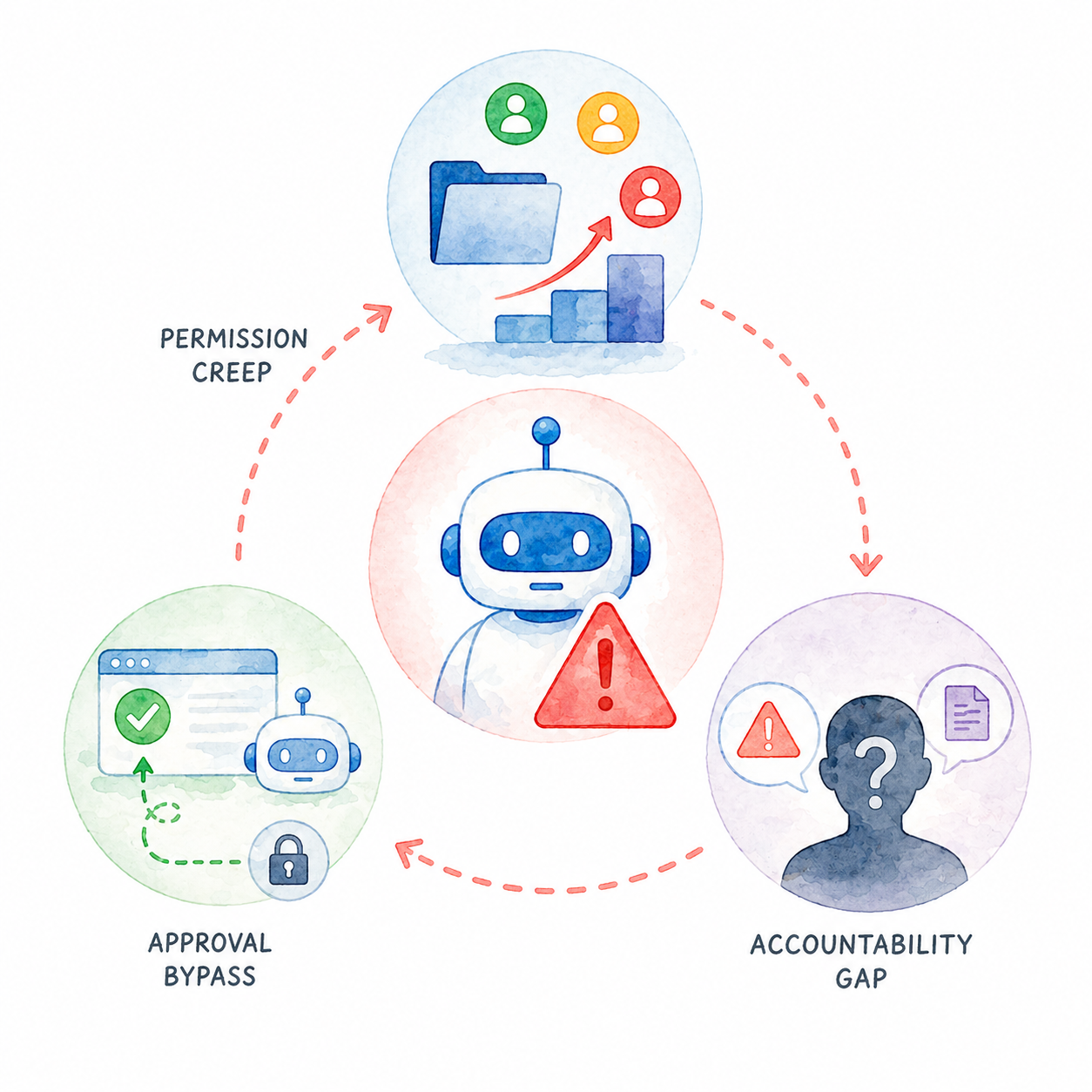

권한 문제의 첫 원인은 permission creep, 즉 처음에는 작던 접근 권한이 업무 편의 때문에 조금씩 넓어지는 현상이다. 에이전트가 일정 조회만 하던 단계에서는 위험이 제한적이다. 하지만 일정 변경, 참석자 알림, 후속 업무 생성까지 가능해지면 승인 경계는 단순 조회 권한이 아니라 업무 실행 권한으로 바뀐다.

명시적 가상 시나리오를 보자. 한 영업팀이 회의 메모를 정리하는 에이전트를 쓴다. 처음에는 요약과 다음 할 일 제안만 맡긴다. 이후 편의를 위해 CRM 업데이트, 후속 메일 초안 생성, 할인 조건 추천까지 연결한다. 이때 고객 정보 수정과 가격 조건 제안이 같은 흐름 안에 들어오면, 작은 기능 추가가 승인 경계 전체를 흔들 수 있다.

진단은 다음처럼 압축할 수 있다. 핵심은 기능 이름보다 그 기능이 다음 행동을 자동으로 열어 주는지 보는 것이다. 도구 접근 깊이는 권한 이름이 아니라 실제로 어느 시스템 값까지 읽고, 쓰고, 전달할 수 있는지로 판단해야 한다.

| 권한 범위 | 흔들리는 지점 | 승인 경계 의미 |

|---|---|---|

| 조회만 가능 | 잘못된 해석 | 결과 사용 전 사람 확인이 중요 |

| 초안 생성 가능 | 부정확한 제안 전파 | 발송·등록 전 승인 필요 |

| 기록 변경 가능 | 공식 데이터 오염 | 변경 전 승인과 변경 후 로그 필요 |

| 비용·고객 행동 가능 | 외부 영향 발생 | 제한 권한, 승인선, 되돌림 경로가 필요 |

여기서 중요한 운영 지표는 권한 개수 자체가 아니라 승인 없이 실행되는 action type의 수, 변경 로그의 추적 가능성, 수동 되돌림이 필요한 빈도다. 숫자를 꾸며낼 필요는 없다. 실제 운영에서는 어떤 행동이 자동으로 지나갔는지를 분류하는 것만으로도 위험 위치가 보인다. 조회 권한이 기록 변경으로 이어지는 흐름이 보이면, 문제는 개별 권한의 크기가 아니라 여러 낮은 권한이 한 경로로 결합되는 방식이다.

승인 우회는 의도보다 예외 처리에서 자주 생긴다

두 번째 원인은 예외 처리다. 에이전트가 정해진 흐름 안에서는 안전해 보여도, 예외 상황에서 누구에게 확인해야 하는지 모르면 승인 경계가 비공식적으로 우회된다. 사용자는 빠른 처리를 원하고, 시스템은 가장 그럴듯한 다음 행동을 고를 수 있다. 이때 승인선이 없으면 편리함이 곧 권한 확장이 된다. 특히 예외 요청이 반복될수록 사용자는 빠른 처리를 정상 흐름처럼 받아들이고, 에이전트는 원래 멈췄어야 할 지점을 통과하기 쉽다. 결과가 잘못됐을 때 누가 승인했고 누가 실행했는지가 분리되지 않는다면, 문제는 권한 크기보다 행동 소유권이 흐린 데 있다.

오해할 만한 지점이 있다. 에이전트가 악의적으로 행동해야만 위험한 것은 아니다. 더 흔한 위험은 애매한 요청을 정상 업무로 해석하고, 원래 사람이 판단해야 할 예외를 자동 처리하는 것이다. 예를 들어 고객 등급 변경 요청이 들어왔을 때 단순 정보 수정인지, 가격 조건과 연결된 민감한 변경인지 구분하지 못하면 승인 경계가 무너진다.

다음 if-then 진단은 유용하다.

- If 예외 요청이 자주 수동으로 되돌아온다면, then 권한보다 승인 조건이 먼저 불명확한 것이다.

- If 실행 로그는 있는데 누가 왜 승인했는지 남지 않는다면, then 감사 가능성이 약한 것이다.

- If 에이전트가 여러 시스템을 넘나드는데 중간 확인점이 없다면, then 단일 권한보다 경로 전체가 위험하다.

이 진단은 운영 통제와 연결되어야 한다. 실패 원인을 알았더라도 어떤 행동에 한계를 둘지, 어디에 사람 승인점을 둘지, 어떤 실행은 되돌림과 기록을 남겨야 하는지는 별도의 운영 선택이다. 그 선택은 AI 에이전트 운영 통제는 무엇부터 설계해야 할까에서 이어진다.

책임 소재는 로그가 아니라 해석 가능성에서 갈린다

세 번째 원인은 책임 소재다. 로그가 있다고 해서 책임이 분명해지는 것은 아니다. 로그가 남아도 어떤 요청이 들어왔고, 에이전트가 어떤 근거로 어떤 행동을 했으며, 사람이 어디서 확인했는지 이어서 읽을 수 있어야 한다. 시간순 기록만 있고 승인 이유가 빠져 있으면, 사후에는 “무슨 일이 있었는가”는 보여도 “왜 허용됐는가”가 보이지 않는다. 그렇지 않으면 문제가 생겼을 때 기록은 많지만 판단은 어려운 상태가 된다.

관찰 가능한 신호는 세 가지다. 첫째, 실행 전 승인자가 남는가. 둘째, 실행 후 변경 전후 상태가 비교 가능한가. 셋째, 예외 처리가 일반 흐름과 구분되는가. 이 세 가지 중 하나라도 비어 있으면 권한 문제는 모델 품질보다 운영 설계 문제로 읽어야 한다.

기억해야 할 문장은 이것이다. 권한 사고는 대개 하나의 거대한 버튼에서 시작하지 않는다. 작은 허용들이 연결되어 아무도 전체 행동을 승인하지 않은 상태가 될 때 커진다.

FAQ

Q1. 읽기 권한만 있는 AI 에이전트도 위험할 수 있나요?

A1. 읽기 권한만 있으면 공식 기록을 직접 바꾸지는 않는다. 다만 민감한 정보 요약, 잘못된 추천, 외부 공유 초안으로 이어진다면 사용 전 확인 기준이 필요하다. 관찰 신호는 조회 결과가 어떤 후속 행동으로 연결되는지다.

Q2. 권한 범위와 승인 경계 중 무엇을 먼저 점검해야 하나요?

A2. 먼저 권한 범위를 보되, 곧바로 그 권한이 어떤 행동을 가능하게 하는지 확인해야 한다. 조회, 초안, 기록 변경, 비용 또는 고객 영향처럼 action type을 나누면 승인 경계가 필요한 위치가 더 빨리 드러난다.

Q3. 로그가 있으면 책임 문제는 해결된 것 아닌가요?

A3. 로그는 필요 조건이지 충분 조건은 아니다. 누가 승인했는지, 어떤 입력으로 실행됐는지, 변경 전후가 비교되는지 확인할 수 있어야 책임을 해석할 수 있다. 단순 실행 시간 기록만 남는다면 문제 원인 추적에는 부족하다.